Анализ и совершенствование системы информационной безопасности на факультете заочного обучения "Пермской ГСХА"

КУРСОВОЙ ПРОЕКТ

по дисциплине "Информационная безопасность и защита информации"

на тему "Анализ и совершенствование системы информационной безопасности на факультете заочного обучения "Пермской ГСХА"

Содержание

Введение

1. Анализ информационной безопасности на предприятии

1.1 Общие сведения о предприятии

1.2 Организационная структура предприятия

1.3 Информационные ресурсы предприятия

1.4 Угрозы информационной безопасности на предприятии

2.Совершенствование системы информационной безопасности на предприятии

2.1 Выявление недостатков в системе защиты информации

2.2 Цели и задачи формирования системы ИБ на предприятии

2.3 Предлагаемые мероприятия по улучшению системы информационной безопасности организации

2.4 Эффективность предложенных мероприятий

3. Модель информационной безопасности

Заключение

Список литературы

Введение

Совершенствование политики информационной безопасности на предприятиях, фирмах и организациях очень важно в современном мире.

Под политикой информационной безопасности (ИБ) понимается совокупность документированных управленческих решений, направленных на защиту информационных ресурсов организации.

Отсутствие современной, правильно выстроенной политики безопасности на предприятии, может привести к потере важной информации, что приводит к большим издержкам материального характера и потере доверия со стороны клиентов организации. Поэтому необходимо уделять пристальное внимание вопросам информационной безопасности.

Тема разработки политики информационной безопасности на предприятиях, фирмах и организациях очень актуальна в современном мире. Информационная безопасность (на уровне предприятий и организаций) - это защищённость информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести недопустимый ущерб субъектам информационных отношений.

Целью курсового проекта является совершенствование системы информационной безопасности на факультете заочного обучения "Пермский ГСХА".

Исходя из цели курсового проекта, можно выделить следующие задачи:

анализ объектов защиты;

анализ действующей системы информационной;

выявление угроз информационной безопасности;

выявление недостатков ИБ;

разработка рекомендаций по исправлению выявленных недостатков.

1. Анализ информационной безопасности на предприятии

1.1 Общие сведения о предприятии

"Федеральное государственное образовательное учреждение высшего профессионального образования Пермская государственная сельскохозяйственная академия имени академика Д.Н. Прянишникова" (далее академия) оказывает услуги высшего профессионального образования в соответствии с законодательством Российской Федерации и уставом, на основании лицензии и свидетельства о государственной аккредитации. Академия оказывает образовательные услуги по двум формам обучения: очной (дневной) и заочной.

Факультет заочного обучения (далее ФЗО, факультет) является структурным подразделением Пермской ГСХА и располагается по адресу г. Пермь, ул. Петропавловская, 23. Факультет действует на основании положения о факультете заочного обучения и оказывает образовательные услуги по заочной форме обучения. Основными задачами факультета являются:

удовлетворение потребностей личностей в интеллектуальном, культурном и нравственном развитии посредством высшего, послевузовского и дополнительного профессионального образования;

подготовка специалистов по договорам;

профессиональная переподготовка кадров;

распространение и популяризация научных знаний;

организация предоставления платных услуг;

координация работы кафедр, за которыми закреплены дисциплины, планирование нагрузки по заочной форме обучения.

1.2 Организационная структура предприятия

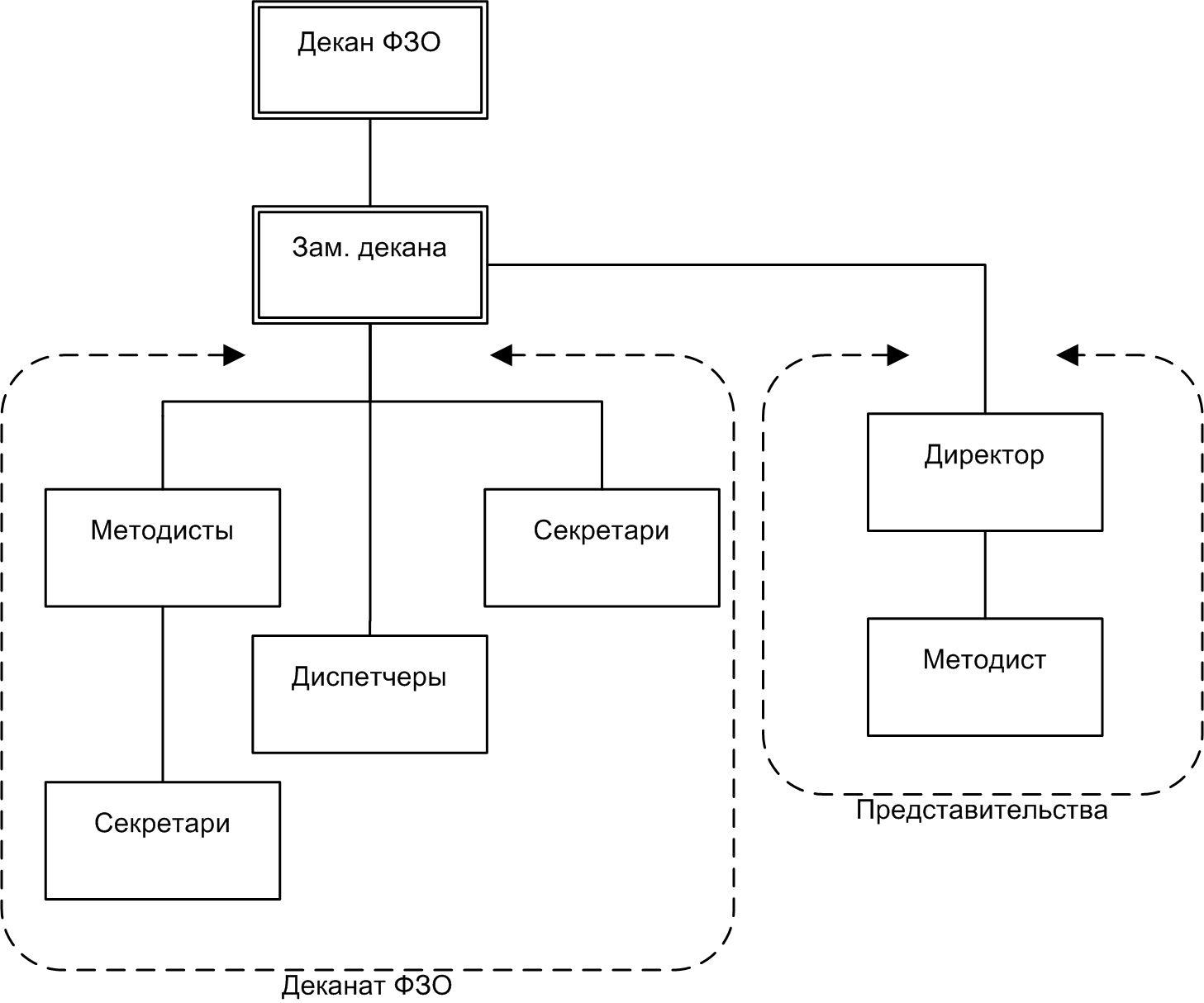

Органом управления ФЗО является Учёный совет академии. Непосредственное управление факультетом осуществляет декан - административный глава факультета. При временном отсутствии декана его функции выполняет заместитель декана.

Деканат - совещательный орган, предназначенный для выполнения текущей работы по управлению факультетом. В деканат входят секретари, методисты и диспетчерская служба.

Представительства ФЗО - представительные органы факультета, расположены в районных и сельскохозяйственных центрах Пермского края, оказывают образовательные и другие услуги, оказываемые ФЗО, ведут работу со студентами на местах. В представительство входят методист представительства и директор представительства, который подчиняется декану факультета.

Организационная структура факультета заочного обучения представлена на рисунке 1.

Рисунок 1. Организационная структура ФЗО

1.3 Информационные ресурсы предприятия

На факультете заочного обучения преимущественно используется ручная информационная система. Это обуславливает большое количество бумажных документов, избыточность информации. Текущие бумажные документы хранятся на рабочих местах сотрудников факультета.

Личные дела студентов факультета и документы не постоянного использования хранятся в архиве. Доступ к архиву имеют секретари факультета. Другие сотрудники факультета так же могут получить доступ к архиву.

Документы оформляются в электронном виде с помощью программы MS Office Word. Большинство таких документов хранится непосредственно на персональных компьютерах сотрудников факультета. Все компьютеры включены в доменную сеть предприятия. Доступ к документам может получить пользователь, зарегистрировавшийся на компьютере со своим логином и паролем.

Рабочие станции защищены средствами антивирусной защиты: антивирусом Касперского. Вирусные базы регулярно обновляются.

На факультете заочного обучения используется локальная вычислительная сеть, интегрированная в локальную сеть "Пермской ГСХА". Администрированием сети и разграничением прав пользователей занимается центр информатизации академии. Политика безопасности домена предписывает пользователям регулярно изменять свои пароли, контролирует не повторяемость и непохожесть паролей.

В локальной сети предприятия для сотрудников факультета доступны шаблоны различных документов, так же сеть используется для обмена текущими документами. Для этого используются общие папки Windows. Доступ к общим папкам не ограничен, каждый сотрудник академии может получать и изменять хранящиеся в них документы.

Сотрудники факультета имеют доступ в Интернет через шлюз в корпоративной сети. С помощью электронной почты ведётся обмен документами с представительствами академии.

В "Пермской ГСХА" на настоящий момент действует информационная система "Абитуриент" созданная для автоматизации приёма документов у абитуриентов очного и заочного отделений, составления проходных списков, приказов о зачислении студентов в академию. АС "Абитуриент" существенно упрощает работу приёмной комиссии вуза. АС "Абитуриент" хранит и работает со следующими данными об абитуриентах: ФИО, паспортные данные, дата рождения, сведения о регистрации по месту жительства, место работы, телефон, результаты сдачи экзаменов, сведения о родных абитуриента. Эти данные являются персональной информацией и охраняются законом "О защите персональных данных".

Данные об абитуриентах хранятся на сервере баз данных. Доступ к данным осуществляется с помощью специально разработанного пользовательского интерфейса АС "Абитуриент". Каждый пользователь системы имеет свой логин и пароль. Все изменения, вносимые в данные конкретными пользователями, фиксируются. Сервер установлен в отделе качества академии, физический доступ к нему имеют только сотрудники данного отдела.

1.4 Угрозы информационной безопасности на предприятии

Угроза безопасности информации - совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации и/или несанкционированными и/или непреднамеренными воздействиями на нее.

К угрозам безопасности на факультете заочного обучения "Пермской ГСХА" можно отнести:

информационные:

несанкционированный доступ к информационным ресурсам;

хищение информации из архивов и баз данных;

нарушение технологии обработки информации.

физические:

нарушение технологии обработки информации;

хищение носителей информации;

воздействие на персонал.

организационно правовые:

использование устаревших программных и аппаратных средства обработки информации;

отсутствие контроля доступа в некоторых помещения факультета.

Наиболее существенными угрозами безопасности на факультете заочного обучения являются следующие угрозы: хищение персональной информации студентов факультета, несанкционированное внесение изменений в персональную информацию студентов и личные карточки студентов, ошибки сотрудников факультета при внесении данных в личные дела и карточки студентов.

Средства защиты информации - это совокупность инженерно-технических, электрических, электронных, оптических и других устройств и приспособлений, приборов и технических систем, а также иных вещных элементов, используемых для решения различных задач по защите информации, в том числе предупреждения утечки и обеспечения безопасности защищаемой информации.

На предприятии применяются следующие средства защиты:

аппаратные:

замки;

защитная сигнализация;

сетевые фильтры.

программные:

защита учётных записей паролем;

антивирусная защита.

организационные:

пропускная система.

2.Совершенствование системы информационной безопасности на предприятии

2.1 Выявление недостатков в системе защиты информации

Самым уязвим местом в системе безопасности можно назвать сотрудников предприятия и программно - аппаратные средства. В частности на факультете заочного обучения "Пермский" ГСХА: не выполняется резервное копирование данных на персональных компьютерах сотрудников факультета - при отказах оборудования некоторые важные данные могут быть потеряны; не выполняется обновление операционной системы MS Windows XP и использующегося ПО, что может привести к несанкционированному доступу к хранящейся на ПК информации или её повреждению из-за ошибок в ПО; доступ сотрудников к ресурсам Интернета не контролируется, из-за этого может произойти утечка данных; деловая электронная переписка ведётся через Интернет по незащищённым каналам, сообщения электронной почты хранятся на серверах почтовых служб в Интернете; некоторые сотрудники имеют недостаточные навыки работы с автоматизированными системами, используемыми в академии, что может привести к появлению в системе неверных данных; сотрудники имеют доступ к персональным компьютерам своих коллег, что по неосторожности может привести к потере данных; доступ в архив имеют все сотрудники факультета, в результате чего некоторые личные дела могут быть потеряны или их поиск может занять длительное время; отсутствуют нормативные документы по безопасности.

2.2 Цели и задачи формирования системы ИБ на предприятии

Главной целью системы информационной безопасности является обеспечение устойчивого функционирования объекта, предотвращение угроз его безопасности, защита законных интересов предприятия от противоправных посягательств, недопущение разглашения, утраты, утечки, искажения и уничтожения служебной информации и персональной информации, обеспечение нормальной производственной деятельности всех подразделений объекта.

Другой целью системы информационной безопасности является повышение качества предоставляемых услуг и гарантий безопасности.

Задачи формирования системы информационной безопасности в организации являются: целостность информации, достоверность информации и ее конфиденциальность. При выполнении поставленных задач, цель будет реализована.

Создание систем информационной безопасности в ИС и ИТ основывается на следующих принципах:

Системный подход к построению системы защиты, означающий оптимальное сочетание взаимосвязанных организационных, программных, аппаратных, физических и других свойств, подтвержденных практикой создания отечественных и зарубежных систем защиты и применяемых на всех этапах технологического цикла обработки информации.

Принцип непрерывного развития системы. Этот принцип, являющийся одним из основополагающих для компьютерных информационных систем, еще более актуален для СИБ. Способы реализации угроз информации в ИТ непрерывно совершенствуются, а потому обеспечение безопасности ИС не может быть одноразовым актом. Это непрерывный процесс, заключающийся в обосновании и реализации наиболее рациональных методов, способов и путей совершенствования СИБ, непрерывном контроле, выявлении ее узких и слабых мест, потенциальных каналов утечки информации и новых способов несанкционированного доступа.

Разделение и минимизация полномочий по доступу к обрабатываемой информации и процедурам обработки, т.е. предоставление, как пользователям, так и самим работникам ИС, минимума строго определенных полномочий, достаточных для выполнения ими своих служебных обязанностей.

Полнота контроля и регистрации попыток несанкционированного доступа, т.е. необходимость точного установления идентичности каждого пользователя и протоколирования его действий для проведения возможного расследования, а также невозможность совершения любой операции обработки информации в ИТ без ее предварительной регистрации.

Обеспечение надежности системы защиты, т.е. невозможность снижения уровня надежности при возникновении в системе сбоев, отказов, преднамеренных действий взломщика или непреднамеренных ошибок пользователей и обслуживающего персонала.

Обеспечение контроля за функционированием системы защиты, т.е. создание средств и методов контроля работоспособности механизмов защиты.

Обеспечение всевозможных средств борьбы с вредоносными программами.

Обеспечение экономической целесообразности использования системы защиты, что выражается в превышении возможного ущерба ИС и ИТ от реализации угроз над стоимостью разработки и эксплуатации СИБ.

2.3 Предлагаемые мероприятия по улучшению системы информационной безопасности организации

Выявленные недостатки на предприятии требуют их устранения, поэтому предлагается проведение следующих мероприятий.

регулярное резервное копирование данных (текущих документов, списков групп в электронном виде) на персональных компьютерах сотрудников предотвратит потерю данных из-за сбоев дисков, отключения электропитания, воздействия вирусов, внесении неверных изменений в документы;

использовать встроенные в операционную систему и другие программные продукты средства автоматического обновления во избежание угрозы несанкционированного доступа к ПК;

использовать потоковую фильтрацию Интернет трафика сотрудников факультета и блокировать его для предотвращения передачи конфиденциальных данных;

использовать корпоративный почтовый сервер для ведения деловой переписки, обмена документами с другими сотрудниками академии и представительствами;

проводить тренинги среди сотрудников по повышению компьютерной грамотности и обучения работы с автоматизированными системами предприятия;

ограничение доступа в архив для не профильных сотрудников - только секретари должны иметь доступ архив;

разработка нормативного документа "Меры защиты информации в Пермской "ГСХА" и ответственность за их нарушения", который бы соответствовали действующему законодательству РФ и определит риски, нарушения и ответственность за эти нарушения (штрафы, наказания). А также внесения соответствующей графы в трудовой договор, что сотрудник ознакомлен и обязуется выполнять положения данного документа.

2.4 Эффективность предложенных мероприятий

Предложенные меры несут в себе не только положительные моменты, такие как устранение основных проблем на предприятии, касающихся информационной безопасности. Но при этом они потребуют дополнительных вложений на обучение персонала, разработку нормативных документов, касающихся политики безопасности. Потребует дополнительных затрат труда и не исключат стопроцентно риски. Всегда будет иметь место человеческий фактор, форс-мажорные обстоятельства. Но если такие меры не предпринять затраты на восстановление информации, потерянные возможности по стоимости превзойдут те затраты, что требуются для разработки системы безопасности.

При реализации предложенных мер могут быть достигнуты следующие результаты:

повышение надежности системы ИБ организации;

повышение уровня владения ПК персонала;

уменьшение риса потери и несанкционированного изменения информации;

наличие нормативного документа определяющего политику безопасности.

3. Модель информационной безопасности

В модели безопасности представлены защищаемые объекты, угрозы, которым они подвергаются, их источники и методы защиты.

В качестве объектов рассматриваются материально-технические средства, персональные данные, документы.

На объекты могут воздействовать следующие угрозы: хищение (как материально-технических средства, так и персональных данных), несанкционированный доступ к документам и персональным данным, нарушение целостности информации (может быть вызвано как преднамеренным внесением изменений в информацию, так и не квалифицированными действиями персонала), отказы программно-аппаратных средств (могут вызвать потерю данных).

В качестве источников угроз выступают антропогенные источники, т.е. персонал факультета, студенты факультета, злоумышленники; техногенные источники - технические и программные средства обработки информации; стихийные источники угроз - пожары, наводнения и др.

Методы защиты разделены на нормативные документы (законодательные акты, должностные инструкции и др.), организационно технические меры (политики информационной безопасности, должностные инструкции), программно технические (шифрование данных, доступ с парольной защитой, контроль доступа и др.), организационные (пропускная система, физический контроль доступа в помещения).

В результате применения указанных методов защиты к защищаемым объектам на выходе получаем защищённые объекты.

З аключение

аключение

Из рассмотренного становится очевидно, что обеспечение информационной безопасности является комплексной задачей. Это обусловлено тем, что информационная среда является сложным многоплановым механизмом, в котором действуют такие компоненты, как электронное оборудование, программное обеспечение, персонал.

Для решения проблемы обеспечения информационной безопасности необходимо применение законодательных, организационных и программно-технических мер. Пренебрежение хотя бы одним из аспектов этой проблемы может привести к утрате или утечке информации, стоимость и роль которой в жизни современного общества приобретает все большее значение.

Список литературы

1. ГОСТ 7.1-2003. Библиографическая запись. Библиографическое описание. Общие требования и правила составления (М.: Изд-во стандартов, 2004).

2. Галатенко, В.А. "Основы информационной безопасности". - М.: "Интуит", 2003.

3. Завгородний, В.И. "Комплексная защита информации в компьютерных системах". - М.: "Логос", 2001.

4. Зегжда, Д.П., Ивашко, А.М. "Основы безопасности информационных систем".

5. Носов, В.А. Вводный курс по дисциплине "Информационная безопасность".

6. Федеральный закон Российской Федерации от 27 июля 2006 г. № 149-ФЗ "Об информации, информационных технологиях и о защите информации".

7. Федеральный закон Российской федерации от 26 июля 2006 г. № 152-ФЗ "О персональных данных".